CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Ex : LFSR, RC4 (Rivest), E0[Bluetooth],A5/1[GSM]. Pierre-Louis Cayrel. Université de Limoges, XLIM-DMI, 123, Av. Albert Thomas 87060 Limoges Cedex France ...

Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

2. Complétez le schéma suivant avec les termes de la colonne de gauche de l'exercice précédent. 3. Nommez pour chacune des situations suivantes ...

Exercices de cryptographie

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'examen. Résolvez l'exercice 1 du ...

Corrigé - DI ENS

Corrigé. Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On consid`ere ... Introduction `a la cryptographie. Examen. IV. Signature RSA (3 pts).

Exercices et problemes de cryptographie - Unitheque.com

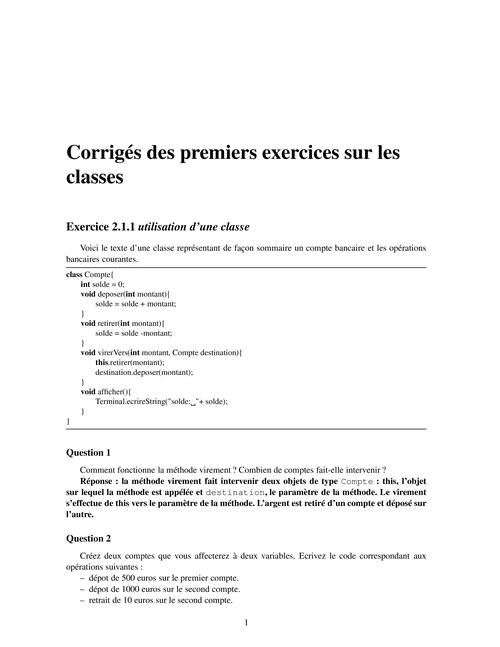

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

Exercice 2 chiffrement par bloc question

EXERCICE 4 (5 points) (candidats ayant suivi l'enseignement de spécialité). Les parties A et B peuvent être traitées de manière indépendante. Partie A. Afin de crypter un message, on utilise un chiffrement affine. ... EXERCICE 4 : corrigé.

Cryptographie Paris 13

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'?examen. Résolvez l'exercice 1 du ...

Feuille d'exercices 8

Dans cet exercice, on s'intéresse aux triplets d'entiers naturels non nuls (x, y, z) tels que x2 + y2 ... On a vu que 6 × 2p?2 ? 3 mod p , que 6 × 3p?2 ? 2 mod p et on a 6p?1 ? 1 mod p car p ... Or 209 ? 1 (mod 26) et 26 ? 0 (mod 26) , donc.

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

Examen Final ? Cryptographie

Examen Final ? Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31 jours.

Exercice 1 cryptographie symétrique TD Cryptographie et ACL

Exercice 2 : chiffrement RSA. Question 1 : Effectuer le chiffrement et le déchiffrement en utilisant l'algorithme RSA pour les valeurs suivantes: Les deux nombres ...

Exo7 Arithmétique : en route pour la cryptographie Un ... - Emath.fr

Feuille d'exercices 3. Cryptographie classique 1. On rappelle qu'on a la numérotation des lettres ... Exercice 1. 1. Coder le message ?la rencontre est prévue à la ...

Examen Partiel ? Cryptographie Correction

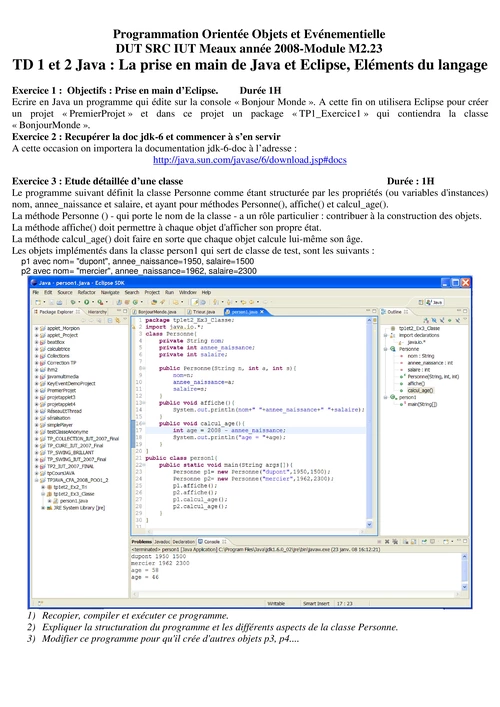

Exercice 1 : Questions de cours a). Quelle est la différence, en informatique, entre 'concurrent, paralléle et distribué'. Donnez un.

Correction du TD sécurité réseau : Crypto Correction exercice 1 ...

Chiffrer le message ?UN MULTIGRAMME?. ? message chiffré = ??VMNTMSJHSZNLF?. Exercice 3 : cryptographie par transposition. Etant donné un entier d, une ...

Correction Exercice 1: ECB Correction Exercice 2 : CBC

Chaque lettre , ? , est codé par son rang entre 0 et 25. On additionne les nombres de chaque colonne et on calcule les restes modulo 26 de chaque résultat.

Sept séances de Cryptologie en Master 1 - Institut Fourier

Un contrôle continu avec exercice sur ... le cadenas `a 8 chiffres, avec un code connu de lui seul. ... Notez que ces fonctions affines sont de la forme.

1 Codage et décodage RSA. 2 Cryptographie RSA et authentification

DOSSIER CORRIGE. Ce dossier comprend 14 pages numérotées 1/14 à 14/14 ... CORRIGE Session 2012 E2. Page 2 / 14 ... LD= 330+ (-7,6+ -2,6) = 319,8 mm.

Chiffrement avancé `a partir du probl`eme Learning With Errors

td cryptographie corrigé pdf

Cryptographie symétrique, courbes elliptiques et échanges de clés ...

que le discriminant est rattaché à l'équation, et pas à la courbe elle-même. Exercice 1. Soit E la courbe elliptique sur Q définie par l'équation à ...