Data Encryption Standard

Corriger si nécessaire. Exercice 2 : Utiliser la table de permutation IP du DES pour chiffrer le texte suivant : Lepetitchaperonrouge,?quientenditlagrossevoixduloup, ...

Master Pro ? Ingénierie Mathématique ? Cryptographie

Exercice. Donner l'expression des blocs Ci. En déduire que si Ci est corrompu, les Cj, pour j>i + 1, ...

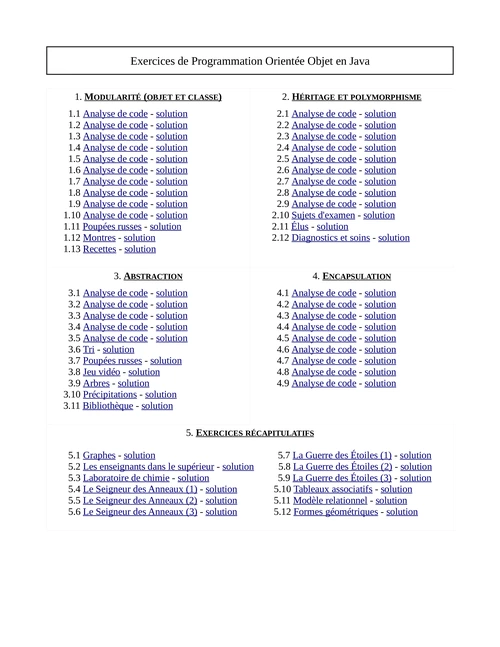

214 - sommaire, séquence 1.1

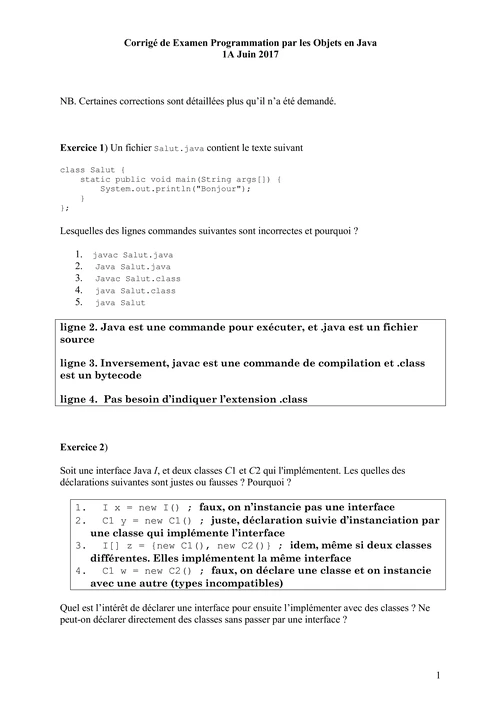

Exercice 16 : Authentification d'accès au réseau Internet : solution des ... Mais la version 2 corrige des faiblesses de sécurité de certains mécanismes de la ...

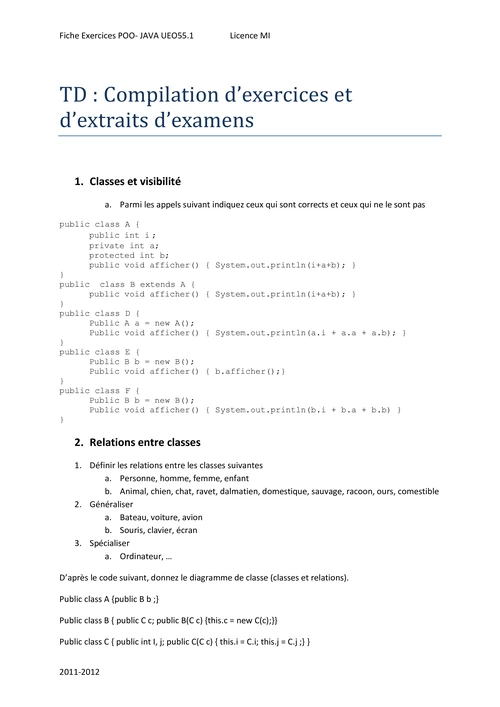

TD 4 : Chiffrements par blocs - Schémas de Feistel

TD 1. Cryptographie symétrique. Questions générales : 1) Quelles sont les ... Un algorithme de chiffrement opérant sur des blocs de tailles fixé à partir d'un.

Data Encryption Standard - Zenk - Security

On considère une simplification de l'algorithme DES dans laquelle les clés et les blocs ont une taille de ... Résolvez l'exercice 1 du sujet d'examen de 2009. 2 ...

3. Le Data Encryption Standard - CNAM

DES a été l'algorithme cryptographique le plus important de ces derniers 30 ans. ? DES est un Feistel Cipher avec des blocs de 64 bits (taille ... i l' td t. Source: Un nouvel algorithme de chiffrement, par Joan Daemen et Vincent Rijmen. Pour la ...

Sécurité Informatique Polycopié de Cours & Exercices Corrigés

les technologies appliquées de cryptologie et de codage pour la sécurité des ... un TP individuel de sécurité appliquée: chaque binôme choisi un sujet parmi ceux proposés. Des sujets ... Exercice: 1) exemple d'un tel chiffre ? 2) pourquoi ...

Exercices de cryptographie - LIM

exercice corrigé cryptographie pdf

TD Cryptographie Exercice 1: Exercice 2 : Exercice 3:

?????????? ???????? ????????. TD Cryptographie. Exercice 1: Soit un système de communication à N n?uds où les messages échangés entre les n?uds peuvent être.

M4204 - CRYPTOGRAPHIE

au travers des multiples exercices à réaliser (50 à 70% ... Utiliser des outils de chiffrement symétrique et asymétrique ... corrigés des exercices pour les stages ...

Cours 4MMCSR - Codage et sécurité des réseaux 2015 ... - Ensiwiki

plus que des algorithmes dotés de preuves, au moins partielles, de sécurité. 1.2. Un mot d' ... détecter, et parfois même de corriger, celles qui ont été involontairement altérées. Les procédés qui ... Cette remarque inspire l'exercice suivant :.

Data Encryption Standard - PolSys - LIP6

exercice corrigé cryptographie pdf

Cryptographie Paris 13

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'?examen. Résolvez l'exercice 1 du ...

Cryptographie - Cours, examens et exercices gratuits et corrigés

Feuille d'exercices n?4 : Test de primalité, cryptographie (RSA). TESTS DE PRIMALITÉ. Si N ? 2 est impair et pgcd(a, N)=1, on factorise N ? 1=2sM avec M?.