DS2-CC-2014-corr.pdf

TD2. Exercice 1 - Familiarisation avec les LFSR. 1. Donnez les suites binaires produites par le LFSR de longueur 4 et de polynôme de rétro-.

LFSR (2) - Algorithme de Berlekamp-Massey - IRIF

Réaliser ce LFSR en utilisant deux process, un qui calcule de manière combinatoire l'état futur en fonction de l'état présent et un qui sur front d'horloge ...

Périodicité des LFSR Exercice 3 - Irisa

Exercice 4.2. Propriétés statistiques d'une suite produite par un LFSR ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce.

Algorithmes arithmétiques II ? Feuille de TD 2

Exercice 5.1 LFSR et polynômes de rétroaction . . . . . . . . . . 139 ... pour simplifier la résolution de certains exercices et détaillé certains points ...

Exercices et problemes de cryptographie - Unitheque.com

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

Examen du 27 mai 2010

On suppose que lors de six itérations successives numérotées N `a N + 5, les bits produits par le LFSR ... Exercice 5. Chiffrement par bloc avec peu de bits. On ...

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

Cryptographie `a clé secr`ete - DI ENS

Un jeu de devinettes au sujet des métiers (Lesson 2) ... 35. Play with words. ? Site élève, exercice 4. ... 76-91, p. 126-127, p. 134-135. ?Workbook p.

Cryptographie Paris 13

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'?examen. Résolvez l'exercice 1 du ...

Travaux Dirigés de cryptographie no2 1 Chiffrement `a flot - Loria

Termes manquants :

Simulations et mod`eles - Département d'informatique et de ...

Analyse, TP1 : corrigé ... Tous les problèmes décrits dans ce TP seront traités à l'?aide du logiciel ... (c'est ?l'effet de pointe?), voir les exercices de la séance 2.

Cryptographie et algorithmique pour la sécurité

solution est purement combinatoire. On peut aussi essayer une solution séquentielle en modifiant le process de la manière suivante : 25.architecture a1 of ...

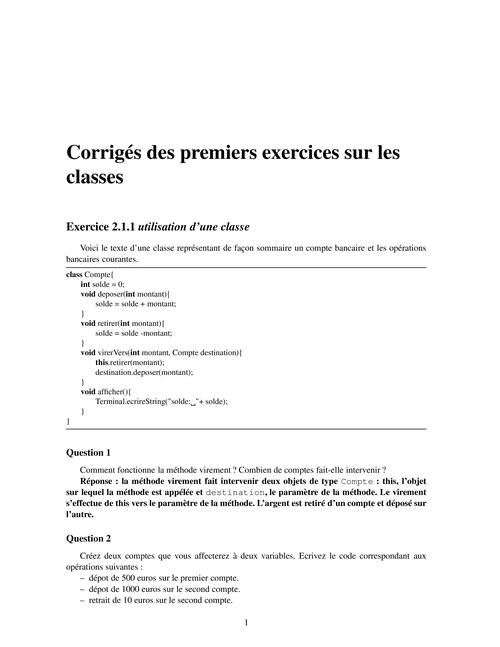

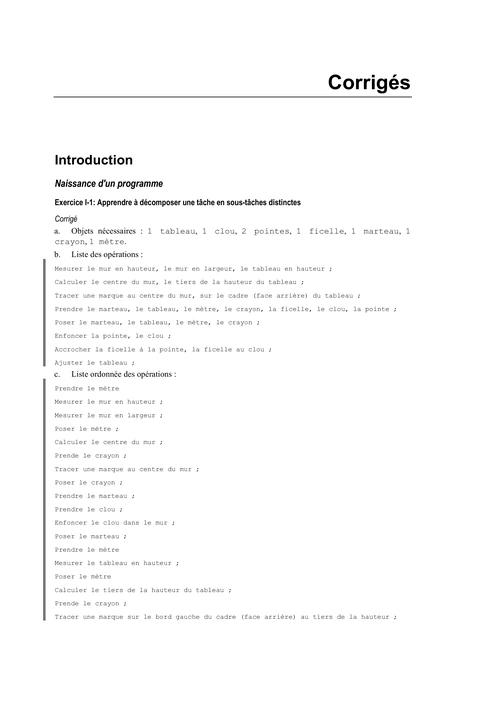

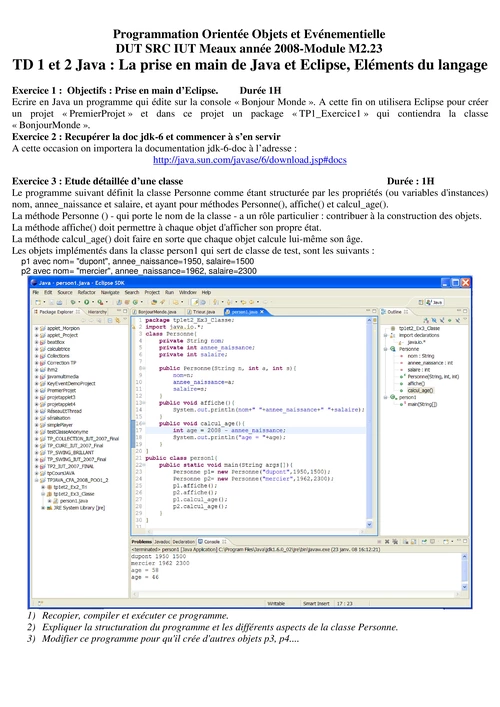

Corrigé des exercices

Conçu par des enseignants et conforme aux programmes de l'éducation nationale.

ELA114 : conception numérique en VHDL

These parameters can partially explain the measured errors on a step gauge and remedial action can be taken if necessary. In a small measurement volume, ...

Correction du TD sécurité réseau : Crypto Correction exercice 1 ...

Chiffrer le message ?UN MULTIGRAMME?. ? message chiffré = ??VMNTMSJHSZNLF?. Exercice 3 : cryptographie par transposition. Etant donné un entier d, une ...

5 Montages en logique séquentielle

contenu du registre à décalage (des bascules) par l'intermédiaire de la ... ? Par compaction - utilisation de LFSR (une seule sortie). ? Taux de masquage ...

Matière : Communications numériques avancées

Communications numériques avancées. Exercice N°l (au choix). Un signal modulé linéairement en amplitude u(t)peut s'écrire : u(t) = Re{ue(t]ej2ltfot}. Où ue(?t) ...

Mathématiques appliquées

exercice corrigé cryptographie symétrique