Algorithmes et structures de données : TD 10 Corrigé - LaBRI

Algorithmes et structures de données : TD 10 Corrigé. Tables de hachage - Fonctions de hachage. Rappel : ... Exercice 10.2 Table de hachage program td_9?;.

TD - Construction d'une fonction de hachage - Moais

Cet exercice construit une telle fonction de hachage à partir d'une fonction à sens unique (ici le logarithme discret). I. Construction d'une fonction de ...

TD no 8 - Tables de hachage - LIRMM

Exercice 1. Un exemple. On dispose d'une table de hachage de taille 9 dont les collisions sont résolues par liste chaînée, et dont la fonction de hachage ...

TD8: Nombre variable d'arguments et tables de ... - Cedric-Cnam

Montrer `a l'aide de tables de vérité que A ? B = (A · B)+(A · B) et que. A ? B = (A + B) · (A + B). Correction. A B A · B A · B (A · B)+(A · B). 0 0 ...

Corrigé - DI ENS

Corrigé. Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On consid`ere ... Introduction `a la cryptographie. Examen. IV. Signature RSA (3 pts).

Exercice 1 chiffrement à clefs publiques (sur 4 points) Exercice 2 ...

Cours de Cryptographie et de Cryptanalyse. S. Julia et B. Martin ? Université de Nice-Sophia Antipolis ? 2002.. Codage, Cryptologie et Applications.

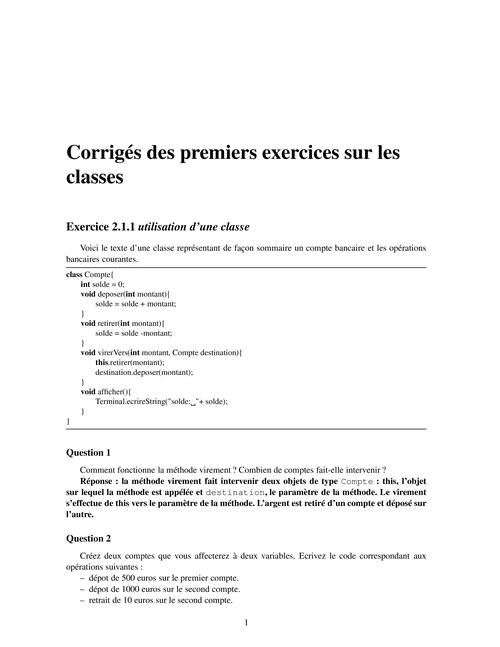

Correction des exercices

Chapitre 10 option informatique. Correction des exercices. £. ¢. ¡. Exercice 1. La probabilité qu'il n'y ait pas de collision est égale à :.

TD 4 : Hachage. Signatures numériques - DI ENS

On construit une fonction de hachage appelée Toy Tetragraph Hash (TTH) qui travaille ... Exercice 3 On consid`ere les param`etres suivants pour la signature ...

Algorithmique - ROB3 TD4 - Tables de hachage

Exercice 1 (Comparaison de différents types de tables). On considère l'ensemble de 13 mots dont les valeurs hachées par une fonction de hachage.

1 Tables de hachage

TD 10. 1 Tables de hachage. Un dictionnaire est un annuaire dont la fréquence de ... Supposons par la suite que les identi ants sont n valeurs numérique compris ... Donner un algorithme probabiliste pour trouver une fonction de hachage.

Tables de Hachage 1 Boucherie & Table de Hachage. - DENIF

Solution Exercice 4 : Fonctions de hachage et paradoxe des anniversaires. 2^160=1.4 * 10^48. 1) Cet exercice est une illustration du paradoxe des ...

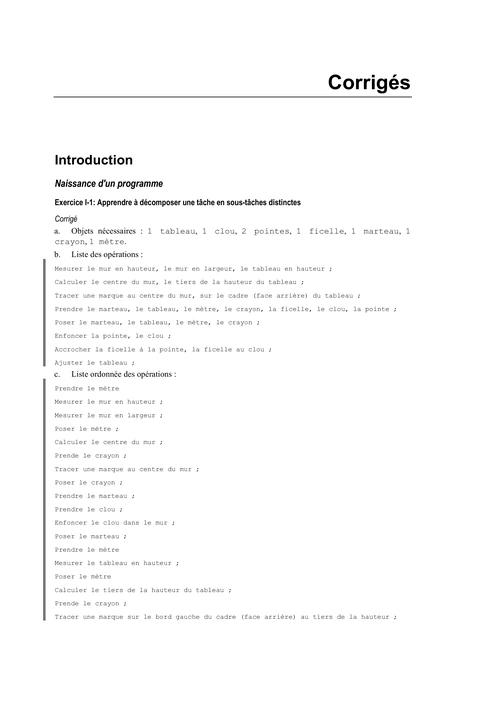

RSA Correction Exercice 2 : Diffie Hellman Correction ... - ESEN

Lebanese International University (LIU) en Mauritanie corrigé TD4 asymmetric ciphers. R. Rhouma. 1. Correction Exercice 1 : RSA. 1) n = p*q= 253. Phi(n) = (p ...

Diffie hellman Exercice 4 - RSA - Esen.tn

Exercice 3.7 Multicollisions pour les fonctions de hachage itérées ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre ...

Exercices de cryptographie

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'examen. Résolvez l'exercice 1 du ...

Tables de hachage Exercice 1 - CNRS

Termes manquants :

Exercices et problemes de cryptographie - Unitheque.com

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

fonctions de hachage.pdf

Termes manquants :

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

Contrôle Sec1 corrigé type - Université Kasdi Merbah Ouargla

Proposer un procédé de signature naïf d'un message m ? Z/nZ par Alice avec sa clé privée RSA. 2. Ève a réussi à se procurer les signatures du message m1 et du ...