Les bases du hacking (Référence) (French Edition)

liste des commandes powershell pdf

Les bases du hacking - Site du pingouin volant

ensuite corrigés avant qu'un véritable pirate ne les exploite. Les tests d'intrusion sont ... servira d'ordinateur d'attaque pour chaque exercice. Metasploitable.

Hacking et Pentest : IoT - Orsys

ensuite corrigés avant qu'un véritable pirate ne les exploite. Les tests d'intrusion sont ... servira d'ordinateur d'attaque pour chaque exercice. Metasploitable.

Hacking/Securite HANDBOOK - Zenk - Security

corrigés des exercices pour les stages pratiques, études de cas ou présentation de cas réels pour les séminaires de formation. Hacking et Pentest : IoT.

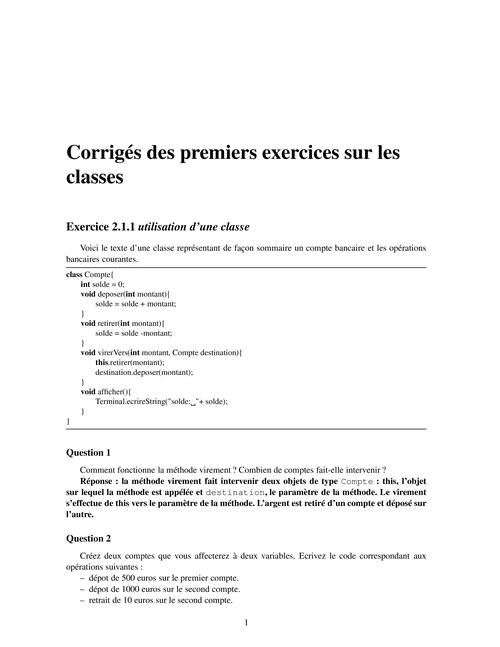

Corrigé TD

EXERCICE N 3 : Les principales ... les sites marchands à cause de manque à gagner sur les ventes en ligne. ?Les attaques ... CORRIGE DE TD N 1. MATIERE :.

Hackers : l'autre monde

EXERCICE N 3 : Les principales ... CORRIGE DE TD N 1. MATIERE : ... Le Phishing à travers le mail est la forme la plus répandu de hacking. Il entraine des? ...

DSCG 5 - Vuibert

1 - La construction d'un tableau de bord et d'indicateurs efficaces et gérables est un exercice difficile. Nombre de ... qualité », faute de sensibilisation ou de formation sur le sujet. Ils sont souvent seuls à ... Diagramme d'Ishikawa. - Règle des ...

Sécurité - Nicolas Hernandez

Chapitre 1 ? Sécurité informatique et cybersécurité. 1. 1.1 Objectifs de ... Cette édition revue et augmentée propose près de 200 exercices corrigés ainsi que des ...

Annales officielles SUJETS ? CORRIGÉS - PGE - PGO

Sujet du bac TES. Pondichéry 2004. Exercice 2. 5 points. Dans une académie, les élèves candidats au baccalauréat série ES se répartissent en 2003 selon les

Technologie Collège Jules Ferry

CORRIGÉ. SECTION 1 ? GRAMMAR EXERCICES. SECTION 2 ? FIND THE ... Un hacker est un pirate informatique, c'est-à-dire une personne qui contourne les?.

Corrigé - Cristallographie

Corrigé exercice 5. STRUCTURES DU DIAMANT, DU SILICIUM ET DU GRAPHITE. 1). Une forme métastable est une structure qui n'est pas la plus stable ...

Terminale euro Séance du mardi 23 mars Bonjour à tous, J'espère ...

TD. Matériaux 7: Cristallographie. EXERCICE 17 ... EXERCICE 2. ? Populate de la maille : Z= 8 ... hacker du triangle équlateral BEC: ha a. » AGh+$ha le : 2Ba .

rapport de synthese final_SIO_jury14 - Economie-Gestion Dijon

Exercice 1: Corrigé ... hackers and bodyhacking enthousiasts. ... Although the columnist acknowledges the fact that body-hackers are courageous / bold / daring ...

calcul littéral - Académie de Lille

Dans la dernière phrase le verbe indique ce que fait le sujet. ? Je m'exerce. Après deux exercices d'identification des deux types de verbes (1er objectif) ...

1. La messagerie instantanée - C2IMES

adresse électronique et client mail ou un logiciel de navigation. 10 ... Le corrigé de cet exercice interactif vous est proposé dans la vesion en ligne. Le corrigé de? ...

8 3504 TG PA 01 07_seq04.indd - Free

l'approche par processus découpe l'entreprise en de multiples composants ... 4. examen des faits marquants ayant pu avoir des conséquences sur le ... a dysfonctionné de façon d'une part, à corriger le défaut sur les produits déjà vendus et.

CONCOURS EXTERNE, INTERNE ET DE 3 VOIE DE ... - Vie publique

Le corrigé de cet exercice interactif vous est proposé dans la vesion en ligne. Le corrigé de ... Un hacker est avant tout quelqu'un qui cherche à comprendre ce.