CH9 OWASP - M. Yacine CHALLAL

Termes manquants :

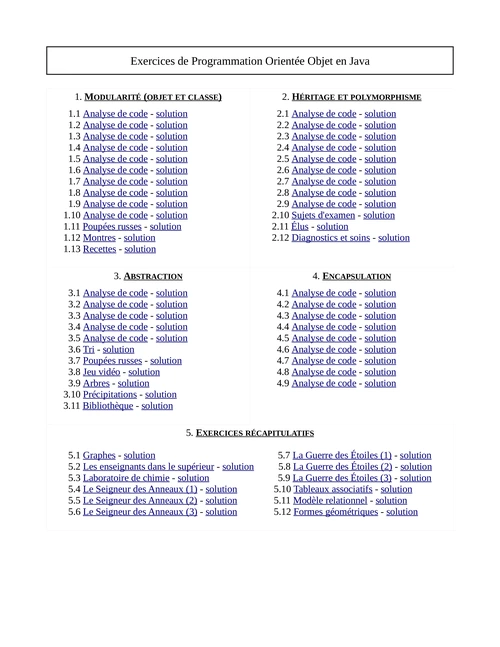

OWASP TOP 10 LES DIX VULNÉRABILITÉS DE SÉCURITÉ ...

Le Top 10 de l'OWASP a pour but premier d'éduquer les développeurs, ... WASC Threat Classification : Pas de sujet direct, mais ce qui suit en est très proche.

TIW4 ? Sécurité des Systèmes d'Informations Livret d'exercices

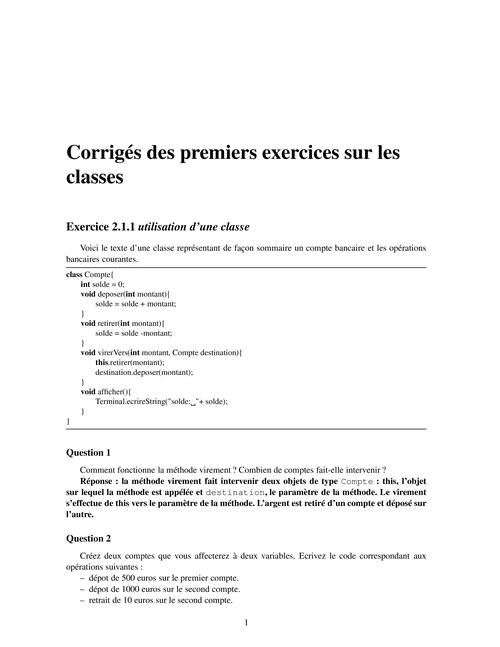

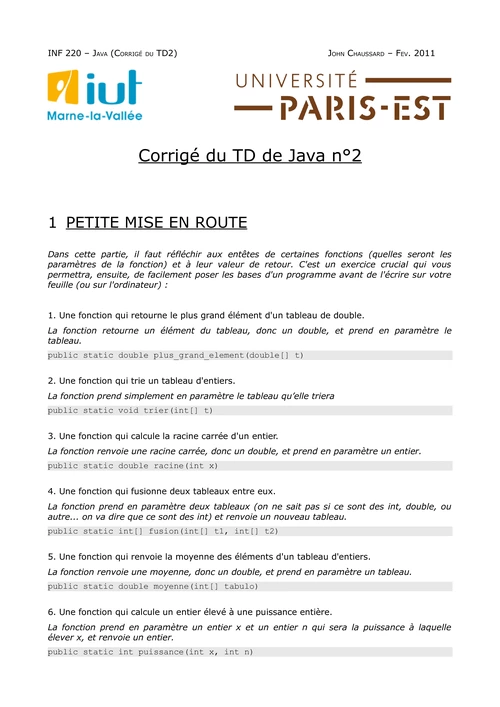

Corrigés des exercices : Architecture de l'ordinateur. 33 ... 12) Le niveau de sécurité est plus élevé dans un réseau dit lourd par rapport à un réseau Peer to.

Attaques d'applications Web - l'IRISA

Sujet TP de M1 ... Webgoat est une plateforme d'entraînement créée par l'?OWASP (Open Web Application Security. Project). Celle-ci ... Dans certains exercices, il vous faudra utiliser WebScarab pour intercepter les requêtes et les modifier.

Tests d'intrusion - XMCO

Vous pouvez obtenir de l'information au sujet du Conseil du trésor et ... valeur ajoutée à l'organisme public désirant effectuer cet exercice. 2.1 Historique ... Les grandes étapes du guide de tests d'OWASP sont les suivantes : ? Préalable au ...

Tests d'intrusions et de vulnérabilités - Secrétariat du Conseil du trésor

Vous pouvez obtenir de l'information au sujet ... valeur ajoutée à l'organisme public désirant effectuer cet exercice. ... Le fuzzing ou fuzz testing est une méthode de test, souvent automatisée ou semi-automatisée, qui consiste à entrer de.

Sécurité des cartes à puce à serveur Web embarqué - Aurore

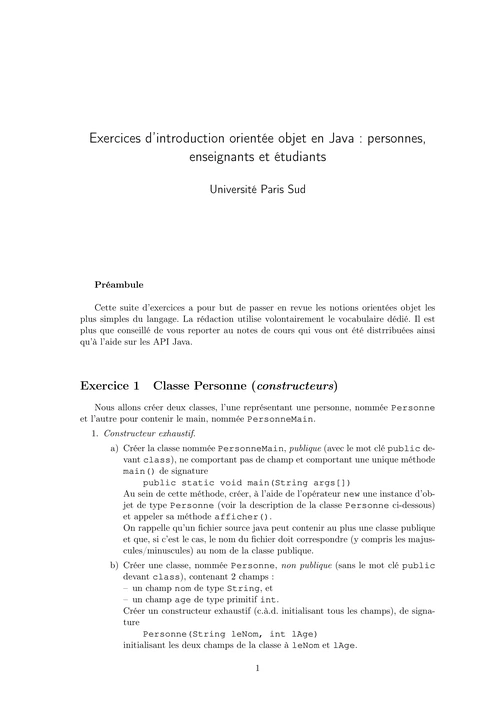

pratiques d'application et corrigés des exercices pour les stages pratiques, études ... Les risques majeurs des applications Web selon l'OWASP (Top Ten 2017).

Introduction à la cybersécurité - cryptosec

Système d'information et informatique. 4. Introduction. 4 ... Exercice corrigé commenté : Cas CEBA. 43 ... Matériels, réseaux et sécurité informatique. 231.

Sécurité des applications Web - Orsys

l'application des concepts de la sécurité informatique s'avère donc un sujet ... par la compagnie Secure Software !nc. et maintenant sous la tutelle de OWASP, ... L'?examen du plan d'affaires: évaluer le plan d'affaires en ce qui concerne la ...

Mastère en sécurité des systèmes informatiques, communicants ... - ISI

préparation à la certification lpic-1 (examens lpi 101 et lpi 102) - (5e édition) pdf

Évaluation de l'application des activités de sécurité ... - Archipel UQAM

Base de connaissance de l'ISO. ? ISO 27002 (BS 17999 ; guide bonne pratique)?. ? ISO 27001 ( mise en place SMSI). ? ISO 27005 ( étude de risque ) ...

Vulnérabilités logicielles - Enjeux de la sécurité informatique

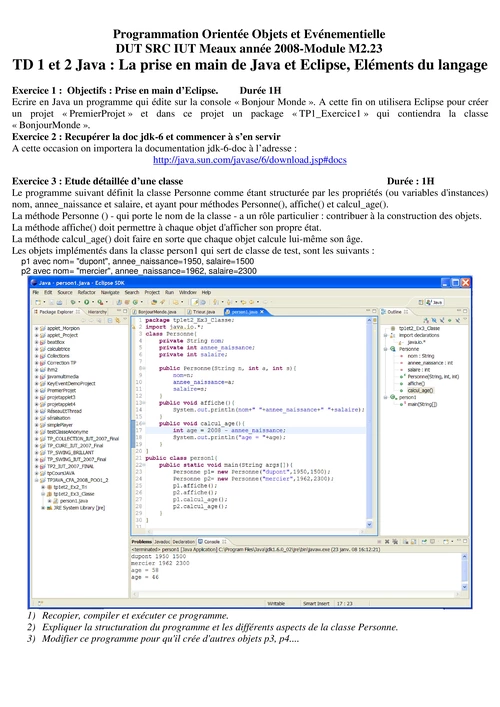

exercices à réaliser (50 à 70% du temps). ... corrigés des exercices pour les stages ... Le projet OWASP (Open Web Application Security Project). Travaux ...

La méthode Ebios Risk Manager - ANSSI

comment paul s'est il inscrit dans son environnement corrigé

Livret de cours - ITII-Lyon

Un support (cours, exercices, corrigés) sur ISO27005 et un support (cours, exercices, corrigés) sur ... Présentation de la méthode EBIOS. Présentation de la? ...

Catalogue Formations (PDF) - VERISAFE

(apprentissage par des problèmes et des projets, cours, TP, TD, projet, travail personnel,). La répartition et l'évaluation des activités pédagogiques sont ... http://?exo7.emath.fr/ : cours, exercices corrigés, vidéos ... http://www.ssi.gouv.fr/ebios.

Les bases du hacking (Référence) (French Edition)

liste des commandes powershell pdf

Catalogue de formations 2019 - Global Security Mag

... de défense, sanctions). Examen de certification (conçu, surveillé et corrigé par LSTI). ... Vulnérabilités : le TOP 10 de l'OWASP. ? Attaques et défenses.