TD - Construction d'une fonction de hachage - Moais

où m est un entier fixé (par exemple m = 128 pour h = MD5). ... Cet exercice construit une telle fonction de hachage à partir d'une fonction à sens unique ...

Exercices de cryptographie

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'examen. Résolvez l'exercice 1 du ...

TP 3 Cryptographie - L2TI

Exercice 1 : Construction d'un schéma de signature ... Le protocole SSL/TLS, utilisé par exemple par le protocole HTTPS, utilise un système d'autorités de.

Mathématiques discrètes QCM no 1

25! Page 2. Correction. Question 8. Considérons la propriété suivante : P(n) ...

Exercices et problemes de cryptographie - Unitheque.com

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

INFO910 : cryptologie TD 4 : hash, MAC - LAMA - Univ. Savoie

Collisions sur la fonction MD5 tronquée ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce.

exercices corriges sur les reseaux ethernet - cloudfront.net

EXERCICES CORRIGES SUR LES RESEAUX ETHERNET. Exercice n°1 CRC (?Cyclic Redundancy Check) ... Exercice n°2 : Analyse d'une trame Ethernet.

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

Sécurité Informatique Polycopié de Cours & Exercices Corrigés

Exercice 3.3 Collision sur la foncion MD5 tronquée . ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre que.

Théorie de l'information - CREATIS-Lyon

Ainsi, il est recommandé de libeller le sujet dans une forme claire et parfaite ... dossier (exercice à répéter une dizaine de fois pour évaluer la moyenne du temps ...

TP « initiation à la sécurité informatique - IRIT

Détecter et/ou corriger les erreurs de transmission ... examples: MD5, SHA. DSS. Digest (Hash) ... Exercice n° B.4 : Codage LZW d'une source binaire.

M2-TIW4 sécurité des systèmes d'informations Examen ? durée 1h30

3- simplification de l'accès systématique à certaines données: ... restaurer la sauvegarde du système (ensemble de l'environnement du SGBD),.

Exercice 1 - La certification avec OpenSSL https://seafile.cifex ...

Sinon corriger votre fichier de configuration. 9. Visualisez le certificat en utilisant la commande : openssl x509 -i n c a c e r t . pem -text -noout. 10. Maintenant on ...

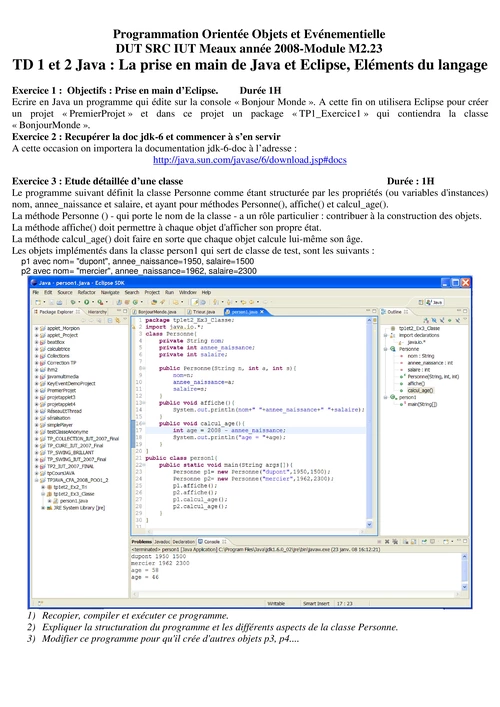

Développement Web 2 TP/TD - N°4 - page du TP

Dans ce TP, vous allez développer votre premier exemple de service Web. Les outils nécessaires pour la réalisation des exercices sont : Eclipse, Apache Tomcat.

CORRIGÉ - Seconde partie Première session - Free

Récupérez votre code du 2è exercice du TP ou la correction déposée sur le site du cours. ? Mettez en place une architecture MVC pour ce site en respectant ...

Sécurité Informatique - ResearchGate

Termes manquants :

Introduction aux Réseaux - Université de Bordeaux

Sécurité informatique-Cours et exercices corrigés. (3ème édition, mais 2ème est également bien). Disponible à la bibliothèque de l'Université de Guelma.