Correction TD de cryptographie no1 1 Substitutions ¡ ¡ ¡ ¡

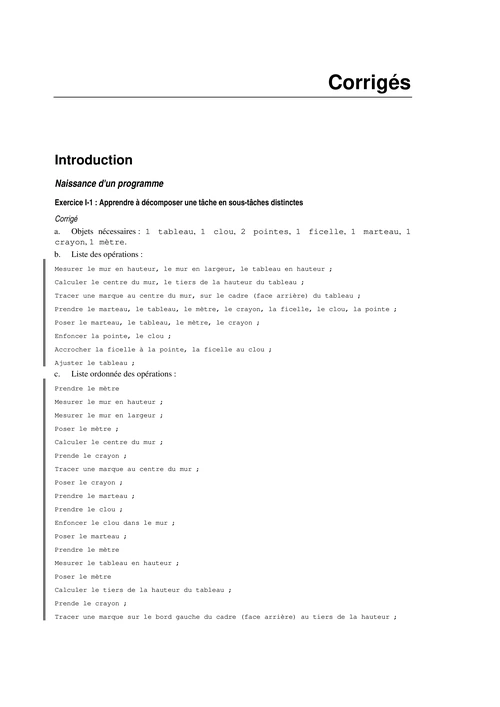

2. Complétez le schéma suivant avec les termes de la colonne de gauche de l'exercice précédent. 3. Nommez pour chacune des situations suivantes ...

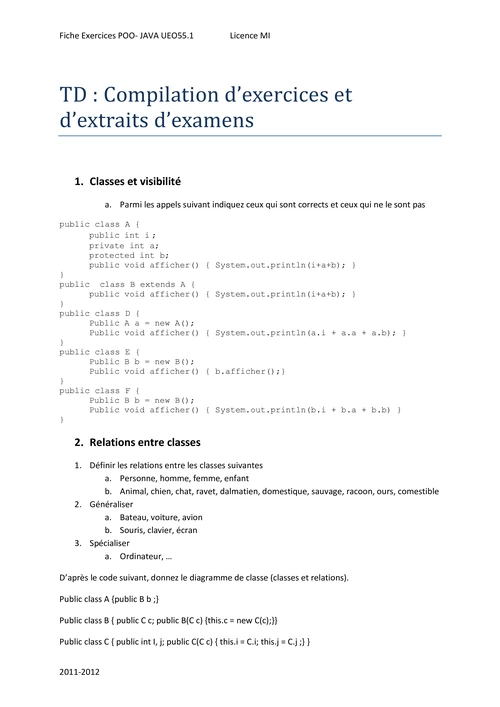

Feuille d'exercices 4

1 Cryptographie classique ... d'examen. Résolvez l'exercice 1 du sujet d'examen de 2009. 2 ... s'envoyant des messages cryptés au moyen de l'algorithme RSA.

Exercices et problemes de cryptographie - Unitheque.com

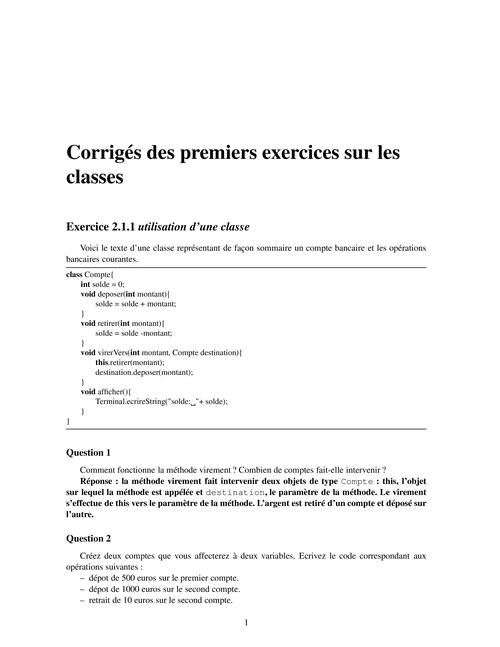

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

Corrigé - DI ENS

Corrigé. Cryptographie `a clé publique. I. Chiffrement multiplicatif (15 pts). On consid`ere ... Introduction `a la cryptographie. Examen. IV. Signature RSA (3 pts).

Examen Final ? Cryptographie

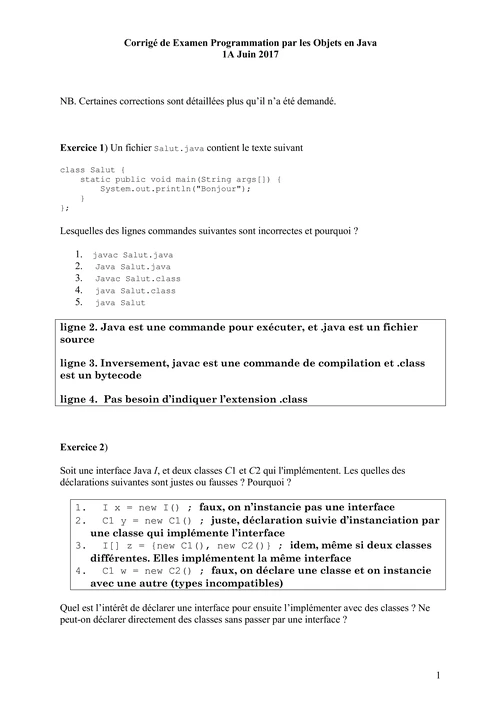

Examen Final ? Cryptographie jeudi 19 janvier 2006. Correction. Exercice 1. Alice change sa clé RSA tous les 25 jours. Bob lui change sa clé tous les 31 jours.

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

1 Codage et décodage RSA. 2 Cryptographie RSA et authentification

DOSSIER CORRIGE. Ce dossier comprend 14 pages numérotées 1/14 à 14/14 ... CORRIGE Session 2012 E2. Page 2 / 14 ... LD= 330+ (-7,6+ -2,6) = 319,8 mm.

info607 : Mathématiques pour l'informatique TD 5 : cryptographie

On dit alors que x est une racine carrée de a modulo b. Dans tout l'exercice, p et q désignent deux nombres premiers différents de 2 et n = p.q. 1. Dénombrement ...

Chiffrement avancé `a partir du probl`eme Learning With Errors

Pourquoi ce protocole n'est il pas utilisé ? Exercice 2 : Échange de clés de Diffie-Hellman. Méthode : - Alice et Bob choisissent un nombre premier p et un ...

TIW4 ? Sécurité des Systèmes d'Informations Livret d'exercices

Corrigés des exercices : Architecture de l'ordinateur. 33 ... 12) Le niveau de sécurité est plus élevé dans un réseau dit lourd par rapport à un réseau Peer to.

Examen de : ??????????..

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`eme RSA afin de se faire envoyer des messages codés par des éléments de Z/nZ ...

Protocoles de cryptographie

Exercice 1 : Algorithme RSA. Le premier algorithme de chiffrement asymétrique et de signature proposé, l'algorithme RSA, a été publié en 1978 par Rivest, ...

Examen 2011 (sujet et corrigé) - Rodolphe Ortalo Homepage

Termes manquants :

TD : Cryptographie

Page 5 / 5. Signatures des. Surveillants. Signature de l'étudiant. Exercice RSA : On note (n, e) la clé publique d'un système RSA. On suppose que n = 35.

Sécurité Informatique Polycopié de Cours & Exercices Corrigés

Exercice 3.3 Collision sur la foncion MD5 tronquée . ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre que.

Cryptographie

Exercices. D. Alquié. Version de 09/2009 ... L'algorithme est un chiffrement par blocs de n lettres. La clé est ... Corrigés. Exercice 1. Code de César.

Exo7 Arithmétique : en route pour la cryptographie Un ... - Emath.fr

Feuille d'exercices 3. Cryptographie classique 1. On rappelle qu'on a la numérotation des lettres ... Exercice 1. 1. Coder le message ?la rencontre est prévue à la ...

Sécurité Informatique - ResearchGate

Termes manquants :