TD 4 : Chiffrements par blocs - Schémas de Feistel

TD 1. Cryptographie symétrique. Questions générales : 1) Quelles sont les ... Un algorithme de chiffrement opérant sur des blocs de tailles fixé à partir d'un.

TD n? 1 : Correction Exercice 1. Pour cryptanalyser un tel message ...

On remarque qu'avec un schéma de Feistel à un tour, la moitié de droite de l'état est préservée ... Exercice 4 (Cryptanalyse de Ladder-DES). 1. On pose XR.

Master Pro ? Ingénierie Mathématique ? Cryptographie

Exercice. Donner l'expression des blocs Ci. En déduire que si Ci est corrompu, les Cj, pour j>i + 1, ...

Solutions pour l'examen partiel ? Cryptographie

Exercice 1. 1) Donner un exemple d'un code ... de Bob. Exercice 4. On rappelle qu'un schéma de Feistel est représenté sous la forme suivante. Li?1. Ri?1.

Exercice 2 chiffrement par bloc question

EXERCICE 4 (5 points) (candidats ayant suivi l'enseignement de spécialité). Les parties A et B peuvent être traitées de manière indépendante. Partie A. Afin de crypter un message, on utilise un chiffrement affine. ... EXERCICE 4 : corrigé.

Feuille de TD 1

Exercice 1. Modes opératoires et authentification. 1. Un message chiffré avec un chiffrement par blocs et un mode opératoire quelconque garantit-il.

Cryptologie - Cédric Richard

Soit K = ULOIDTGKXYCRHBPMZJQVWNFSAE la clé de chiffrement par substitution telle ... Exercice 2. Alice souhaite envoyer un message M ? Fn. 2 à Bob.

Correction TD de cryptographie no3 1 Modes opératoires ¡ ¡

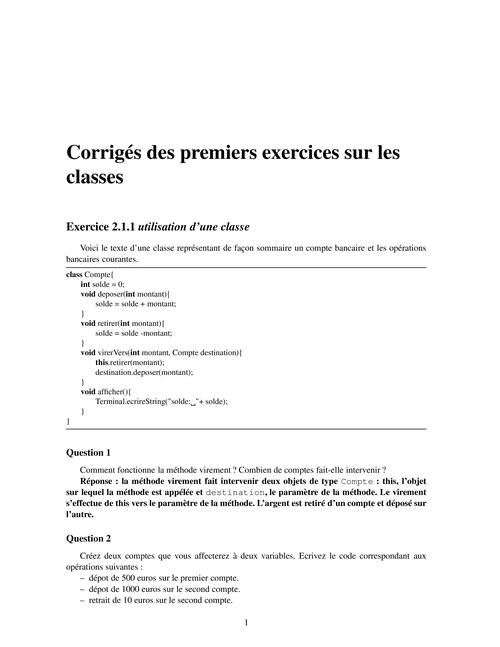

possibles du programme. Le code source des corrigés est fourni sur le site www.editions-eyrolles.com. Exercices en. LANGAGE. C++. Exercices en. LANGAGE.

Cryptographie

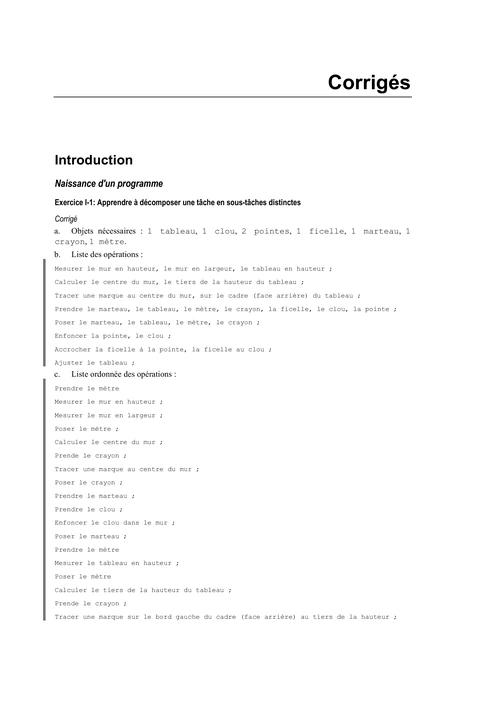

Exercices. D. Alquié. Version de 09/2009 ... L'algorithme est un chiffrement par blocs de n lettres. La clé est ... Corrigés. Exercice 1. Code de César.

Exercices de cryptographie

Donnez une valeur correcte pour d. 5. Cryptez le message M = 5. Un sujet d'examen. Résolvez l'exercice 1 du ...

Exercices et problemes de cryptographie - Unitheque.com

2. l'ouvrage Cours et exercices corrigés d'algorithmique, vérifier, tester et concevoir ... Extension à la quantification existentielle : La quantification ...

Correction Exercice 1: ECB Correction Exercice 2 : CBC

Chaque lettre , ? , est codé par son rang entre 0 et 25. On additionne les nombres de chaque colonne et on calcule les restes modulo 26 de chaque résultat.

CHIFFREMENT ET CRYPTOGRAPHIE Exercice 1 : Cryptage affine

Ex : LFSR, RC4 (Rivest), E0[Bluetooth],A5/1[GSM]. Pierre-Louis Cayrel. Université de Limoges, XLIM-DMI, 123, Av. Albert Thomas 87060 Limoges Cedex France ...

Examen de : ??????????..

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`eme RSA afin de se faire envoyer des messages codés par des éléments de Z/nZ ...

Exercices et problèmes de cryptographie - Dunod

Exercice 2. ? (Syst`eme RSA) Soit n un entier ? 1. Alice utilise le cryptosyst`?eme RSA afin de se faire envoyer des messages codés par des éléments de Z/?nZ.

Sécurité Informatique Polycopié de Cours & Exercices Corrigés

Exercice 3.3 Collision sur la foncion MD5 tronquée . ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre que.

Sécurité Informatique - ResearchGate

Termes manquants :

Cryptographie - Exo7 - Cours de mathématiques

s'appliquer à la cryptologie tant l'exercice y est absent. Il existe de ... méthodes de factorisation d'entiers, intiment liées à la sécurité du RSA est proposée. ... Ces exercices sont entièrement corrigés mais le lecteur ne tirera profit de ce livre que

Cryptographie symétrique, courbes elliptiques et échanges de clés ...

que le discriminant est rattaché à l'équation, et pas à la courbe elle-même. Exercice 1. Soit E la courbe elliptique sur Q définie par l'équation à ...